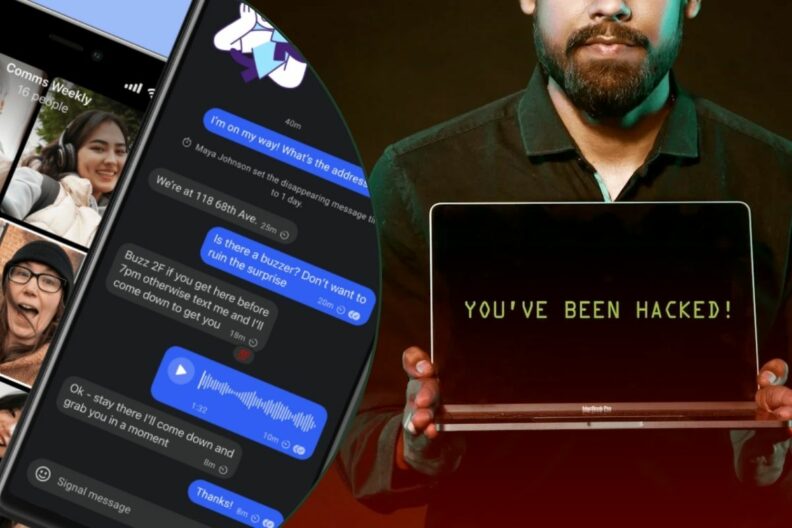

Мессенджер Signal выпустил обновление, которое поможет защитить пользователей от атак, использовавшихся российскими хакерами для взлома аккаунтов украинских военных.

Как сообщает Google Threat Intelligence Group (GTIG), хакерская группа Sandworm (APT44), действующая под контролем ГРУ РФ, применяла несколько тактик для получения доступа к аккаунтам в Signal:

-

мспользовали захваченные устройства на поле боя, подключая их аккаунты к собственным системам;

-

обманом заставляли украинских военных сканировать поддельные QR-коды, которые связывали аккаунт жертвы с устройством хакеров. В результате все сообщения передавались и владельцу, и злоумышленникам в реальном времени;

-

отправляли фишинговые ссылки и приглашения в группы, содержащие вредоносный код.

Последние версии Signal для Android и iOS включают усиленные функции, предназначенные для защиты от подобных фишинговых кампаний в будущем, — заявили в группе.

В компании Google подчеркивают, что сам протокол шифрования Signal остался неповрежденным.

Однако хакеры злоупотребляли функцией связанные устройства, которая позволяет добавлять дополнительные гаджеты для доступа к мессенджеру.

Аналогичные методы могут применяться не только к Signal, но и к WhatsApp, Telegram и другим мессенджерам, поддерживающим привязку устройств.

Как работает схема атак

- Поддельные QR-коды — могут выглядеть как приглашение в группу или проверка безопасности. На самом деле они связывают ваш аккаунт с устройством злоумышленника.

- Фишинговые приглашения — ссылки, которые перенаправляют на вредоносный сайт, после чего аккаунт оказывается под контролем хакеров.

- Фальшивые запросы авторизации — сайты-клоны выманивают логин и пароль через поддельный интерфейс Signal.

- Зараженные программы — пиратский Photoshop, старые версии Windows или архиваторы могут содержать вирусы, которые крадут информацию.

- Перехват SMS-кодов — хакеры могут оформить дубликат SIM-карты или отправлять поддельные сообщения от имени службы поддержки.

Как защитить свой аккаунт

- Не сканируй QR-коды из непроверенных источников. Даже если приглашение выглядит знакомо, проверяй его у отправителя.

- Проверяй связанные устройства в Signal и удаляй подозрительные.

- Не переходи по сомнительным ссылкам в мессенджерах.

- Включи двухфакторную аутентификацию для дополнительной защиты.

- Загружай программы только из официальных источников (App Store, Google Play).

- Регулярно обновляй приложения и систему, чтобы закрыть потенциальные уязвимости.

Будь внимательны к своей кибербезопасности и не позволяй злоумышленникам получать доступ к вашим данным!

Ранее мы писали о том, как и когда отмечают День безопасного Интернета 2025 и почему этот праздник важен для всех пользователей сети.

Фото: Signal

Больше видео? Не вопрос! Эксклюзивы, интервью, смешные Shorts и не только – скорее на Youtube Вікон. Твой уютный канал!